Guía para padres, familias y docentes: Amenazas en Internet

Información actualizada en octubre de 2025

Esta guía está orientada a padres, familias y docentes que buscan acompañar e informar a niños y adolescentes sobre las amenazas en Internet y en las redes sociales.

Índice

- ¿Qué es la seguridad informática?

- ¿Qué es la seguridad de la información?

- ¿Por qué son importantes la seguridad informática y la seguridad de la información?

- ¿Qué son las amenazas en Internet?

- ¿Qué amenazas puedo encontrar en Internet?

- ¿Qué es el malware?

- ¿Cómo circula el malware?

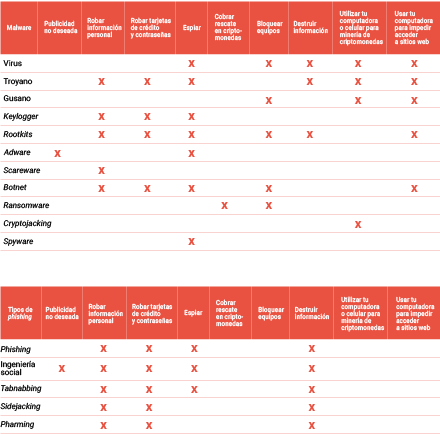

- ¿Qué tipos de malware existen?

- ¿Qué es un ataque informático?

- ¿Qué es el phishing?

- ¿Qué es un delito informático?

- ¿Qué buscan las amenazas?

- ¿Cómo se pueden prevenir las amenazas en Internet?

¿Qué es la seguridad informática?

La seguridad informática es la protección de los sistemas que se utilizan para trabajar con redes de computadoras conectadas.

¿Qué es la seguridad de la información?

La seguridad de la información es la protección de toda información confidencial que se encuentra en medios informáticos o en forma física, por ejemplo archivos o documentos de trabajo.

¿Por qué son importantes la seguridad informática y la seguridad de la información?

Son importantes porque garantizan:

- Que los datos sean confidenciales. Esto quiere decir que solo podrán acceder a nuestros datos las personas que autorizamos.

- Que los mensajes, documentación o archivos que intercambiamos por correos electrónicos o aplicaciones de mensajerías de texto no sean modificados por otras personas. Esto quiere decir que ninguna persona puede cambiar nuestra información, salvo que la autoricemos.

- Que las bases de datos o sitios web estén disponibles y se pueda acceder a ellos. Por ejemplo, que un sitio web no esté fuera de línea en el momento que hay que acceder al sistema.

¿Qué son las amenazas en Internet?

Es todo lo que atenta contra la seguridad de la información de las personas. Los usuarios están expuestos a las amenazas cuando navegan por Internet, usan servicios, hacen compras u otras actividades por medio de Internet.

¿Qué amenazas puedo encontrar en Internet?

Podes encontrar, entre otras:

- Malware

- Ataques informáticos

- Robo de identidad y de datos personales

- Delitos informáticos

¿Qué es el malware?

El malware es un programa malicioso que busca dañar a las computadoras y dispositivos móviles. El malware también se usa para nombrar distintos software hostiles, intrusivos o molestos que abren ventanas con publicidad o expulsan el CD.

Tienen como objetivo:

- Robar información personal

- Robar tarjetas de crédito y contraseñas

- Espiar

- Cobrar rescate en criptomonedas (monedas digitales como el Bitcoin)

- Bloquear equipos

- Destruir información

- Utilizar tu computadora o celular para minería de criptomonedas

- Usar tu computadora para impedir el acceso a sitios web

- Mostrar publicidad no deseada

¿Cómo circula el malware?

Por medio de:

- Computadoras y dispositivos móviles

- Correos electrónicos

- Redes sociales

¿Qué tipos de malware existen?

- Virus

- Troyanos

- Gusanos

- Ransomware

- Cryptojacking

- Spyware

- Scareware

- Adware

- Botnet

- Keyloggers

- Rootkits

¿Qué es un ataque informático?

Es un ataque a computadoras, dispositivos y usuarios realizado por un individuo o varios para dañar o robar.

¿Qué es el phishing?

El phishing es un ataque informático que se hace por medio de un correo electrónico, mensajería instantánea o por teléfono para obtener información personal, contraseñas o tarjetas de crédito de la víctima.

¿Qué es un delito informático?

Es un tipo de delito que se comete utilizando medios o sistemas informáticos. La ley 26.388 incorporó al Código Penal los delitos informáticos .

Los temas que incluye son:

- Violación de secretos y de la privacidad

- Acceso a sistemas de manera no autorizada

- Acceso a bases de datos personales en forma ilegal

- Alteración y destrucción de datos

- Distribución de datos

- Introducción de programas en sistemas para causar daños

- Interrupción de las comunicaciones

- Distribución y tenencia de pornografía infantil

¿Qué buscan las amenazas?

Algunos ataques pueden utilizar un malware para lograr sus objetivos que son:

¿Cómo se pueden prevenir las amenazas en Internet?

Te recomendamos seguir los siguientes consejos:

Protegé tu computadora y tus dispositivos

- Descargá e instalá software de sitios oficiales.

- No abras correos electrónicos y archivos adjuntos de personas desconocidas.

-

Activá las actualizaciones automáticas de:

- sistemas operativos;

- antivirus;

- antimalware;

- antiransomware.

-

Habilitá un cortafuegos o firewall para evitar el acceso no autorizado a tus equipos.

- Realizá una copia de respaldo de toda la información una vez por semana.

- Usá contraseñas seguras con mayúsculas, minúsculas, números y símbolos. Cambialas cada 30, 60 o 90 días.

Protegé la privacidad y la seguridad

- Activá el “no me rastrees” del navegador.

- Usá buscadores alternativos que protegen la privacidad.

- Usá navegadores para utilizar Internet en forma anónima.

- Usá el modo incógnito para navegar en equipos públicos. De esta forma no se guarda el historial de búsqueda, ni las contraseñas.

- No guardes contraseñas en lugares públicos.

- No ingreses datos personales en sitios desconocidos.

- Prestá atención a los permisos que das cuando instalás aplicaciones.

- Accedé a las páginas web comerciales, financieras o bancarias escribiendo la

dirección directamente en el navegador. - Leé las condiciones de uso de redes sociales o aplicaciones antes de aceptarlas.

Protegé las comunicaciones

- Chequeá si estás navegando seguro con el “candadito verde”. Cuando estés conectado a una red wifi pública y tengas que ingresar datos personales a un sitio o hacer alguna compra con tarjeta de crédito, mirá la barra del navegador y fijate si en la barra de direcciones aparece el “candadito verde” y las letras “HTTPS” (siglas de Hypertext Transfer Protocol Secure: protocolo seguro de transferencia de datos) para estar seguro de que nadie verá tus datos.

- Si vas a utilizar una red pública es recomendable que utilices una Red Privada Virtual o Virtual Private Network (VPN). Este tipo de servicio impide que la información que viaja por ese túnel sea vista por terceros. Estas redes pueden ser gratuitas o pagas.

- En sitios web que requieren el ingreso de usuario y contraseña, verificá siempre que la dirección de la página sea auténtica. Los candados mostrados a la derecha de la barra de direcciones o en el borde inferior del navegador son una simple y práctica manera de controlar este punto.